Uma vulnerabilidade grave chamada KeyTrap nas extensões de segurança do sistema de nomes de domínio (DNSSEC) pode ser explorada para negar acesso à internet para aplicativos por um período prolongado.

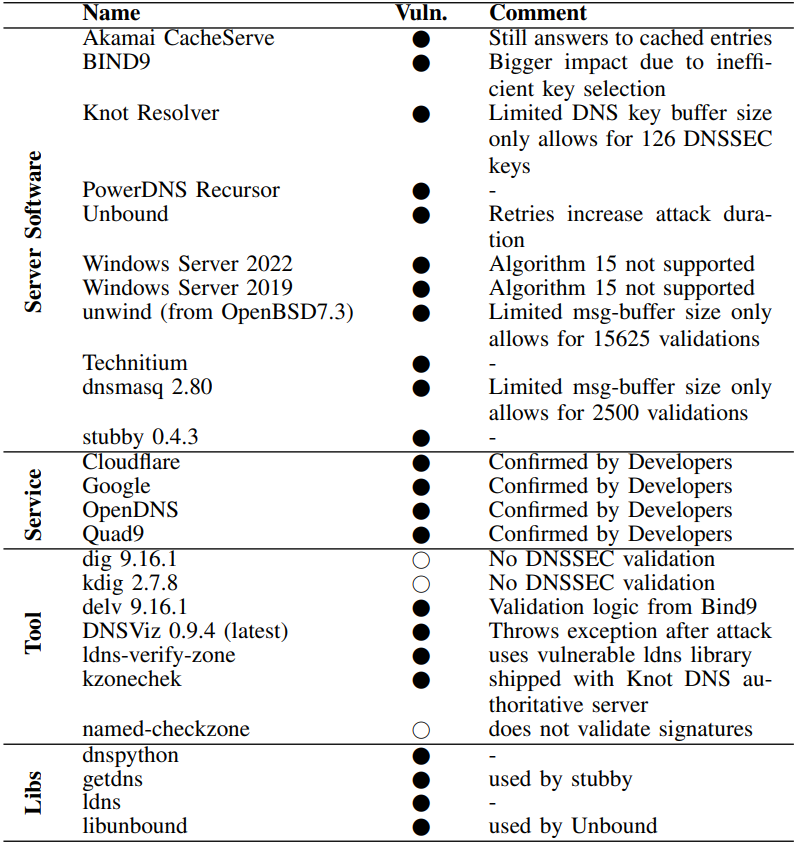

Rastreada como CVE-2023-50387, KeyTrap é um problema de design no DNSSEC e impacta todas as implementações ou serviços populares do Sistema de Nomes de Domínio (DNS). Ele permite que um invasor remoto cause uma condição de negação de serviço (DoS) de longa duração em resolvedores vulneráveis enviando apenas um pacote DNS.

O DNS é o que permite a nós, humanos, acessar locais online digitando nomes de domínio em vez do endereço IP do servidor ao qual nosso computador precisa se conectar.

O DNSSEC é um recurso do DNS que traz assinaturas criptográficas para registros DNS, fornecendo assim autenticação às respostas; essa verificação garante que os dados DNS venham da fonte, seu servidor de nomes autoritativo, e não tenham sido modificados para direcioná-lo a um local malicioso.

Danos significativos em uma única solicitação de ataque

O KeyTrap está presente no padrão DNSSEC há mais de duas décadas e foi descoberto por pesquisadores do Centro Nacional de Pesquisa em Cibersegurança Aplicada ATHENE, ao lado de especialistas da Universidade Goethe Frankfurt, Fraunhofer SIT e da Universidade Técnica de Darmstadt.

Os pesquisadores explicam que o problema decorre da exigência do DNSSEC de enviar todas as chaves criptográficas relevantes para cifras suportadas e as assinaturas correspondentes para que a validação ocorra. O processo é o mesmo se algumas chaves DNSSEC estiverem mal configuradas, incorretas ou pertencerem a cifras não suportadas.

Aproveitando-se dessa vulnerabilidade, os pesquisadores desenvolveram uma nova classe de ataques de complexidade algorítmica baseados em DNSSEC que podem aumentar em 2 milhões de vezes a contagem de instruções da CPU em um resolvedor DNS, atrasando assim sua resposta.

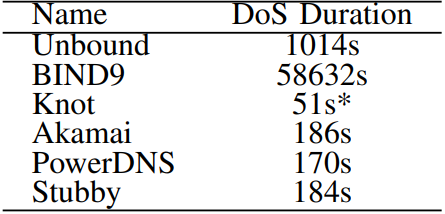

A duração desse estado de DoS depende da implementação do resolvedor, mas os pesquisadores dizem que uma única solicitação de ataque pode reter a resposta de 56 segundos a até 16 horas.

“A exploração deste ataque teria graves consequências para qualquer aplicativo que use a Internet, incluindo a indisponibilidade de tecnologias como navegação na web, e-mail e mensagens instantâneas”, diz a divulgação da ATHENE.

“Com o KeyTrap, um invasor poderia desabilitar completamente grandes partes da internet mundial”, dizem os pesquisadores.

Detalhes completos sobre a vulnerabilidade e como ela pode se manifestar em implementações modernas de DNS podem ser encontrados em um relatório técnico publicado no início desta semana.

Os pesquisadores demonstraram como seu ataque KeyTrap pode impactar provedores de serviços DNS, como Google e Cloudflare, desde o início de novembro de 2023, e trabalharam com eles para desenvolver mitigações.

A ATHENE afirma que o KeyTrap está presente em padrões amplamente usados desde 1999, por isso passou despercebido por quase 25 anos, principalmente devido à complexidade dos requisitos de validação do DNSSEC.

Embora os fornecedores afetados já tenham liberado correções ou estejam no processo de mitigação do risco de KeyTrap, a ATHENE afirma que abordar o problema em um nível fundamental pode exigir uma reavaliação da filosofia de design do DNSSEC.

Em resposta à ameaça KeyTrap, a Akamai desenvolveu e implementou, entre dezembro de 2023 e fevereiro de 2024, mitigações para seus resolvedores recursivos DNSi, incluindo CacheServe e AnswerX, bem como suas soluções em nuvem e gerenciadas.

Essa lacuna de segurança poderia ter permitido que invasores causassem grandes interrupções no funcionamento da internet, expondo um terço dos servidores DNS em todo o mundo a um ataque de negação de serviço (DoS) altamente eficiente e potencialmente impactando mais de um bilhão de usuários. – Akamai

A Akamai observa que, com base em dados da APNIC, aproximadamente 35% dos usuários baseados nos EUA e 30% dos usuários de internet em todo o mundo dependem de resolvedores DNS que usam validação DNSSEC e, portanto, são vulneráveis ao KeyTrap.

Embora a empresa de internet não tenha compartilhado muitos detalhes sobre as mitigações reais que implementou, o artigo da ATHENE descreve a solução da Akamai como limitando as falhas criptográficas a um máximo de 32, tornando praticamente impossível esgotar os recursos da CPU e causar paralisação.

Correções já estão presentes nos serviços DNS do Google e Cloudflare.